长期以来,运营技术 (OT) 网络一直在物理隔离的环境中孤立运行,这意味着OT网络安全并不是企业的关注焦点。但现在,在某些情形中,外部数据的出现和增长推动了工业环境与IT网络的融合。由于企业日渐依赖工业物联网 (IIoT)、无线技术和5G等新兴技术趋势、OT*再也无法忽视网络安全失衡问题。

下文概括介绍了IIoT、WiFi、5G及其他OT网络安全趋势的影响,包括很多基于普渡企业参考架构 (PERA) 构建的OT环境。

OT部署用例

IIoT设备面临的安全风险来自它们与互联网的直接或间接连接。经过对IIoT主要用例及相关信息流的分析,我们对这些风险有了更深入的了解。OT部署可能包括以下三个主要用例:

仅出站通信

包括数字资产智能传感器,负责将数据发送到远程(通常是第三方)监控中心。由于信息仅从不接收命令或指令的传感器向外流,因此风险较低。

出站和入站通信

包括上述出站流,以及与请求分析信息的查询和命令等有关的入站流,双向通信面临的风险高于仅出站通信。

远程访问、维护和诊断

此用例的风险*高,因为它涉及到能够修改生产环境的传感器和制动器。这些操作不仅需要双向通信,而且还要求具备响应命令和采取后续行动的能力。

生产系统结构

保护lloT环境首先需要了解组织流程。如上所述,生产系统涉及工业设备与用例的复杂交互,其中信息流沿着区域和域之间的通道移动。

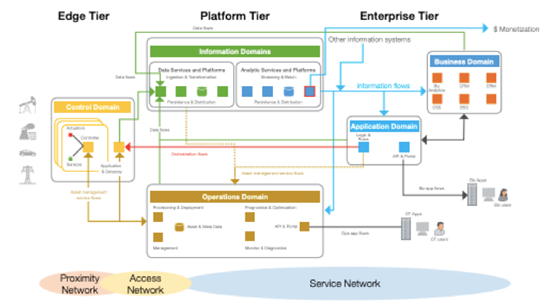

工业互联网联盟(IIC) 是一个开放的会员组织,旨在加速工业互联网的开发、部署和广泛采用,它将lloT生态系统划分为五个功能领域:控制、运营、信息、应用和业务。控制领域主要与工业或机器有关,例如控制、感测和制动技术。控制和运营领域共同构成企业的OT端,其他领域则位于IT端。

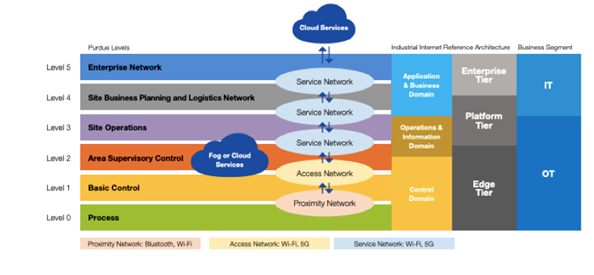

IIC进一步提出了三层IIoT系统架构,包括OT边缘层、OT与IT集成平台层以及IT企业层。我们可以将五个功能域映射到叠加了三种网络:邻近度网络(Proximity Network)、接入网络(Access Network)和服务网络(Service Network)的三层技术架构,支持跨所有域和技术层进行通信和连接。

将PERA模型映射到系统结构

OT安全部署的指导标准是ISA/IEC 62443,该标准包括PERA使用指南,后者采用以下应用和控制层级:

Level0、1和2(过程控制区)

定义了物理过程、传感器、制动器和相关仪器,以及监督实施情况的系统。

Level3(运营控制区)

描述了涵盖多个流程的整体制造运营,0到3级共同构成了OT环境。

Level4、5(业务区)

由企业IT系统和应用组成。

普渡模型*初构建于20世纪90年代初,当时并没有预见到IIoT、无线技术或云连接的出现。但是,通过将IIoT功能域、技术层和安全要求映射到PER*别,我们能够以一种可视化的方式表示如何将该模型的组件整合到必要安全架构中(见下文)。

OT安全与IIoT环境

保护IIoT环境时,许多IT网络安全策略也同样适用于IIoT架构和用例,但同时也要考虑两种环境的不同。下文以OT安全标准ISA/IEC 62443为基础,结合对NIST网络安全框架(CSF)的其他参考,列出了互联IIoT基础设施的防护目标。

1.资产管理

适用于可以通过网络探测和识别的PERA模型的所有级别的资产,为实现此目标创建的安全解决方案包括下一代防火墙(NGFW)、网络访问控制(NAC)以及日志管理和分析平台。

2.应用可视性和控制

涵盖设备识别以及协议和应用类型控制,包括限制使用特定协议或与特定应用通信的设备。此处有一些安全工具比较实用,例如可以生成警报的FortiGuard应用识别与控制功能以及可以生成日志与报告的FortiAnalyzer。

3.入侵检测与防御

IIoT设备是黑客的主要攻击目标,主要原因在于这些设备能够让普渡模型的多个层级直接相连。虽然IIoT设备的有限功能降低了出现漏洞的可能性,但IIoT功能的定制开发可能会引入漏洞。防止入侵需要具备检测和拦截漏洞利用程序、侦察程序和模糊攻击的能力。虚拟补丁和漏洞检测也有助于防止入侵。

4.网络访问控制(NAC)

NAC部署方法因网络类型而异。*简单的NAC方式是通过在受支持的IIoT设备上启用802.1x网络身份验证协议来实现的。安全无线接入点可以保障无线网络的安全,适当的网络策略则可以保护第三方远程访问权限。多因素身份验证(MFA)也是一种保障远程访问安全的有效补充方式。

5.网络分段和微分段

分段和微分段是划分工业网络物理或虚拟安全区的基本方法。分段通常发生在局域网(LAN)或广域网(WAN)内,微分段则*于局域网。在工业网络中,网络分段可能涵盖各种工业LAN或WAN,而网络微分段可能包括不同的工业控制器和主机,例如RTU、HMI等。

6.信令保护

随着5G技术日趋成熟,蜂窝接入网络将在工业网络中变得越来越普遍。如果相比传输的数据量,IIoT端点的数量过多,就可能会带来信令风暴的风险。这种风险既可能是蓄意为之(由于网络攻击),也可能是出于意外(由于设备故障)。FortiOS等基于生态系统的网络操作系统可以保护系统防御信令风暴。

7.物联网平台保护

由于信令和数据通常流经一个或多个物联网平台节点,这些节点必须要加以保护。传统物联网模型将平台放在云中。但对于IIoT来说,设备与云之间的往返时间太长,云连接可靠性不足,更不用说数据上云还会带来其他风险。第三代合作伙伴计划(3GPP)提出了多接入边缘(MEC)架构或专用5G网络等解决方案。

8.日志记录和监控

集中日志记录和监控功能支持集中(通常是安全或网络运营中心(SOC或NOC))观察整个IIoT生态系统。该功能应具备确定或配置基线的能力,并支持访问异常或恶意活动检测日志和事件。根据IIoT组织的操作结构,日志记录和监控措施可以引入到PERA 2级和3级之间、3级和4级之间或5级内的管道中。

灵活的安全基础设施

无线、5G和IIoT技术引发的生产环境变革,让OT组织步入了灵活性、生产力和控制力的新时代。与此同时,这些技术创新也加剧了威胁形势。要想实现OT系统安全,就需要建立灵活的安全基础设施,并随着当今不断变化的有线和无线OT环境升级组件。

精彩预告

5月21日,以“工业发展 安全护航”为主题的工业互联网安全发展峰会将在深圳召开。本次峰会将广泛邀请工业互联网产业专家、产业龙头代表、渠道合作伙伴、分析机构、媒体,围绕工业互联网应用创新、安全实践创新等话题展开深入的探讨。在此次峰会上,Fortinet还将公布国内首个工业互联网全域安全运营方案,并分享*客户实践。

IT解决方案:

下一代防火墙部署场景:化繁为简、加密云接入、可视化与自动化、默认FortiEDR和FortiXDR保护会自动检测并拦截本文中描述的攻击,且无需进行其他更新

以更低的复杂性提供业内*的威胁防护和性能、网络与安全的融合、集成安全架构、多重检查引擎、统一控制管理、*威胁防御、内置反病毒引擎、终端测的安全防护、全自动威胁检测、全自动威胁调查、全自动威胁响应

飞塔防火墙服务:应用控制、Web过滤、反病毒、FortiCloud 沙箱、入侵防御、病毒爆发防护服务、内容消除与重建、IP 信誉和反僵尸网络

品类:零信任网络访问(ZTNA)、下一代防火墙、FortiClient终端安全、FortiManager集中管理平台 、 FortiAuthenticator身份管理平台、HPC基础架构、雾计算基础架构、网络安全生态系统、集成式安全方法、入侵防御系统、网络访问控制、智能边缘、自动化安全架构、恶意设备检测、端点检测、*威胁检测、事件分析溯源

方案适用机型:

机框设备:FortiGate 7060E 、FortiGate 7040E 、FortiGate 7030E 、FortiGate 5001E

超高端设备:FortiGate 6300F\6301F\6500F\6501F

高端设备:FortiGate 3980E、FortiGate 3960E 、FortiGate 3800D 、FortiGate 3700DFortiGate 3600E 、FortiGate 3400E、FortiGate 3200D、FortiGate 3100D 、FortiGate 3000D 、FortiGate 2500E、FortiGate 2000E、FortiGate 1500D 、FortiGate 1200D 、FortiGate 1000D

中端设备:FortiGate 900D 、FortiGate 800D 、FortiGate 600E、FortiGate 500E 、FortiGate 400E 、FortiGate 300E、FortiGate 200E 、FortiGate 100E

入门级设备:FortiGate 80E、FortiGate 60E、FortiGate 50E、FortiGate 30E 、FortiGate 60D – Rugged

Virtual Machines:FortiGate-VM00 、FortiGate-VM01, -VM01V 、FortiGate-VM02, -VM02V、FortiGate-VM04, -VM04V 、FortiGate-VM08, -VM08V 、FortiGate-VM16, -VM16V 、FortiGate-VM32, -VM32V 、FortiGate-VMUL, -VMULV

专有型号/系列:FortiOS 7.0、Fortinet SASE、FortiXDR

服务区域:

四川 飞塔 Fortinet:成都 飞塔 Fortinet、绵阳 飞塔 Fortinet、自贡 飞塔 Fortinet、攀枝花 飞塔 Fortinet、泸州 飞塔 Fortinet、德阳 飞塔 Fortinet、

广元 飞塔 Fortinet、遂宁 飞塔 Fortinet、内江飞塔 Fortinet、乐山 飞塔 Fortinet、资阳 飞塔 Fortinet、宜宾 飞塔 Fortinet、南充 飞塔 Fortinet、

达州 飞塔 Fortinet、雅安 飞塔 Fortinet、阿坝藏族羌族自治州飞塔 Fortinet、凉山彝族自治州 飞塔 Fortinet、广安 飞塔 Fortinet、巴中 飞塔 Fortinet、眉山 飞塔 Fortinet

重庆 飞塔 Fortinet

贵州飞塔 Fortinet:贵阳飞塔 Fortinet、遵义飞塔 Fortinet、铜仁飞塔 Fortinet、安顺飞塔 Fortinet、毕节飞塔 Fortinet 、六盘水飞塔 Fortinet、黔南州飞塔 Fortinet、黔西南州飞塔 Fortinet 、黔东南州飞塔 Fortinet

云南飞塔 Fortinet:昆明飞塔 Fortinet 、曲靖飞塔 Fortinet 、玉溪飞塔 Fortinet 、昭通飞塔 Fortinet 、临沧飞塔 Fortinet 、保山飞塔 Fortinet 、

丽江飞塔 Fortinet 、普洱飞塔 Fortinet、红河哈尼飞塔 Fortinet、德宏飞塔 Fortinet、楚雄飞塔 Fortinet 、文山飞塔 Fortinet 、

西双版纳飞塔 Fortinet 、怒江飞塔 Fortinet

西藏自治区飞塔 Fortinet:拉萨飞塔 Fortinet、昌都飞塔 Fortinet、林芝飞塔 Fortinet、山南飞塔 Fortinet、日喀则飞塔 Fortinet、那曲飞塔 Fortinet、阿里飞塔 Fortinet

飞塔自身关键词:

飞塔防火墙,飞塔官网,飞塔公司,fortigate防火墙,飞塔防火墙配置

飞塔相关关键词:

网络安全,安全SD-WAN,Fortinet FortiGate-VM,Fortinet,VPN保护,Web过滤,

更多机型和方案请咨询

成都科汇科技有限公司 — 专业安全服务商。

无论您的IT架构是 本地化、云端、还是混和云 都能提供一站式安全方案。

地址:四川省成都市人民南路四段一号时代数码大厦18F

电话咨询热线:400-028-1235

QQ:132 5383 361

手机:180 8195 0517(微信同号 )